- Auteur Stanley Ellington ellington@answers-business.com.

- Public 2023-12-16 00:16.

- Dernière modifié 2025-01-22 15:59.

Appuyez sur Paramètres > Confidentialité et sécurité > Authentification à deux facteurs , où vous pouvez choisir comment vous souhaitez obtenir votre authentification code. Première option: activez le SMS et ajoutez votre numéro de téléphone (incluez le code du pays, car Instagram est partout). Vous recevrez un code de confirmation par SMS. Entrez-le.

Ici, comment fonctionne l'authentification en 2 étapes ?

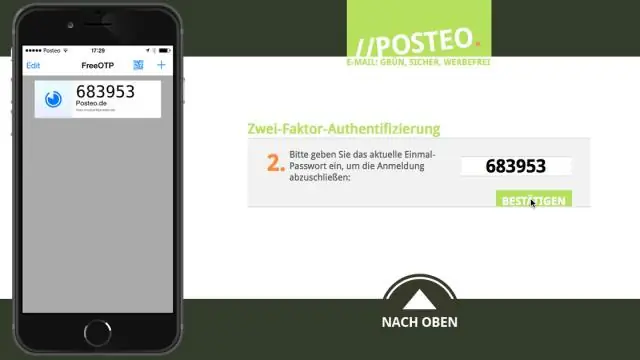

Deux - authentification par facteur , ou 2FA comme il est communément abrégé, ajoute un supplément étape à votre procédure de connexion de base. Sans 2FA, vous entrez votre nom d'utilisateur et votre mot de passe, puis vous avez terminé. Le mot de passe est votre single facteur de authentification . La deuxième facteur rend votre compte plus sécurisé, en théorie.

Quelle est la différence entre la vérification en deux étapes et l'authentification à deux facteurs ? Deux - authentification par facteur , ou 2FA, nécessite traditionnellement deux différents types de authentification . Deux - vérification des étapes , d'autre part, peuvent utiliser le même type d'informations fournies par différent sources. Par exemple, un code dont vous vous souvenez (mot de passe), ainsi qu'un code qui vous est envoyé par SMS (token).

Ici, dois-je utiliser l'authentification à 2 facteurs ?

Deux - authentification par facteur a besoin deux moyens de prouver votre identité et peut également être utilisé pour protéger vos différents comptes en ligne. Il n'offre pas une sécurité parfaite et nécessite une étape supplémentaire lors de la connexion à vos comptes, mais il rend vos données plus sécurisées en ligne.

Quelle est l'efficacité de l'authentification à deux facteurs ?

Deux - authentification par facteur (2FA) est un efficace complément aux mots de passe. Il ajoute une deuxième couche de protection en obligeant les utilisateurs à saisir quelque chose qu'ils savent ou quelque chose qu'ils ont. C'est le moins efficace forme de deux - facteur sécurité, même si c'est mieux que rien.

Conseillé:

Comment configurer l'authentification à deux facteurs dans Salesforce ?

Comment activer 2FA pour Salesforce Pour exiger cette authentification chaque fois que les utilisateurs se connectent à Salesforce, accédez à « Configuration administrative », puis « Gérer les utilisateurs » et « Profils ». Sélectionnez ensuite l'autorisation « Authentification à deux facteurs pour les connexions à l'interface utilisateur » dans le profil utilisateur ou l'ensemble d'autorisations

Qu'est-ce que l'authentification à deux facteurs Comment l'utiliser ?

La forme la plus courante d'authentification à deux facteurs lors de la connexion à un compte est le processus consistant à saisir votre mot de passe, puis à recevoir un code par SMS sur votre téléphone que vous devez ensuite saisir

A quoi sert l'authentification à deux facteurs ?

L'authentification à deux facteurs (2FA), parfois appelée vérification en deux étapes ou authentification à deux facteurs, est un processus de sécurité dans lequel les utilisateurs fournissent deux facteurs d'authentification différents pour se vérifier. Ce processus est fait pour mieux protéger à la fois les informations d'identification de l'utilisateur et les ressources auxquelles l'utilisateur peut accéder

Comment désactiver l'authentification en 2 étapes ?

Désactiver la validation en deux étapes Sur votre téléphone ou tablette Android, ouvrez l'application Paramètres de votre appareil Google. Compte google. En haut, appuyez sur Sécurité. Sous "Connexion à Google", appuyez sur Validation en deux étapes. Vous devrez peut-être vous connecter. Appuyez sur Désactiver. Confirmez en appuyant sur Désactiver

Quels sont quelques exemples d'authentification multifacteur ?

Des exemples d'authentification multifacteur incluent l'utilisation d'une combinaison de ces éléments pour s'authentifier : Codes générés par les applications pour smartphone. Badges, périphériques USB ou autres périphériques physiques. Jetons souples, certificats. Empreintes. Codes envoyés à une adresse e-mail. La reconnaissance faciale. Balayage de la rétine ou de l'iris. Analyse comportementale